Jetzt kaufen 2FA in Microsoft 365: Warum die Zwei-Faktor-Authentisierung unverzichtbar

Malware, Hacker und Identitätsdiebstahl sind ein ernst zu nehmendes Social-Media-Risiko. Neben Imageschäden drohen Unternehmen finanzielle Einbußen oder sogar der Verlust der eigenen Social-

Media-Kanäle. Die Zwei-Faktor-Authentifizierung mit zeitlich limitierten TOTP-Einmalpasswörtern

gehört deshalb auch bei Facebook & Co. zum Pflichtprogramm.

„Es war die reinste Hölle“ – so beschreibt der Webvideoproduzent Julien Bam den Hack seiner drei YouTube-Kanäle mit insgesamt über acht Millionen Abonnenten. Der Influencer ist seit rund zehn Jahren im Geschäft und wurde über die Osterfeiertage 2022 Opfer eines Cyberangriffs. Hacker benannten seine YouTube-Kanäle um, löschten seine Videos und stellten stattdessen Krypto-Werbung mit betrügerischen Links online. YouTube entfernte daraufhin zwei der drei Kanäle. Ein Super-GAU für den lange Zeit erfolgreichsten YouTuber in Deutschland! Ein Super-GAU, der auch vielen Firmen droht. (Mehr)

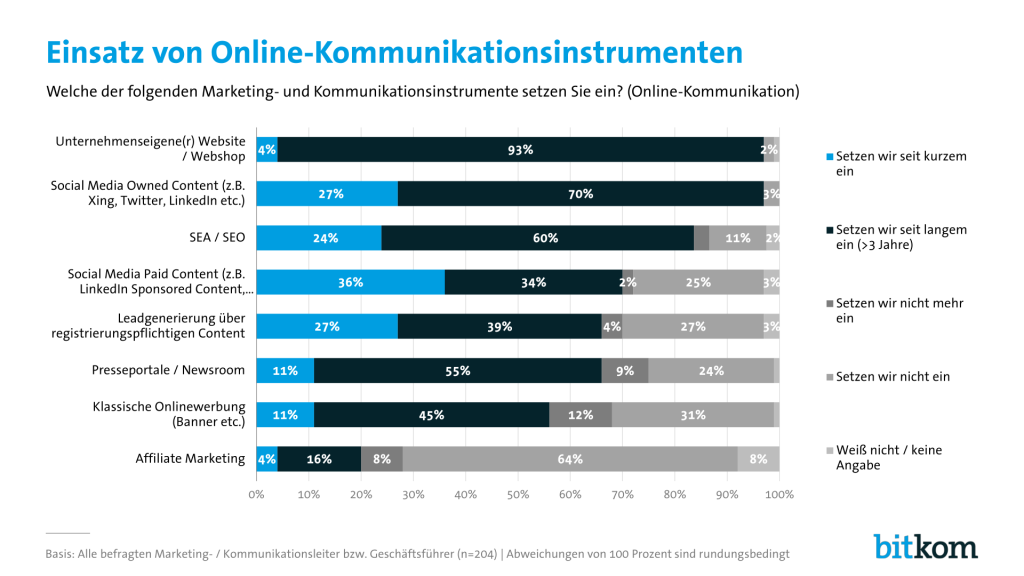

Laut der „Marketingmaßnahmen- und Budgetstudie 2021“ des Branchenverbands Bitkom spielt die unternehmenseigene Website bei der Online-Kommunikation nach wie vor eine dominante Rolle (97 Prozent). Aber: Die Investitionen in Social-Media-Kanäle nehmen zu. Insgesamt 97 Prozent der befragten Unternehmen sind mit eigenem Content in sozialen Medien wie Facebook, Twitter oder LinkedIn aktiv und 70 Prozent mit bezahlten Inhalten. Aus gutem Grund, denn Social Media bietet auch kleinen und mittleren Unternehmen die Chance auf mehr Reichweite und Sichtbarkeit, stärkt die Kundenbindung und stellt einen in beide Richtungen offenen Kommunikationskanal zur Verfügung.

97 Prozent der Unternehmen nutzen Social-Media-Dienste als Kommunikationsinstrument (Quelle: Bitkom-Studie „Marketingmaßnahmen- und Budgetstudie 2021“)

Doch selbst wenn Mitarbeitende als Unternehmensbotschafter die regelmäßige Pflege der Social-Media-Konten übernehmen, kostet ein derartiges Engagement natürlich auch Geld. Eine Investition, die es gut zu schützen gilt, wie die jüngsten Attacken auf Firmen- und Behördenseiten bei Facebook, Instagram und Co. belegen:

Quelle: https://www.heise.de/news/Facebook-Twitter-Youtube-Social-Media-Kanaele-des-britischen-Militaers-gehackt-7161407.html und https://futurezone.at/digital-life/hackerangriff-britische-armee-british-army-twitter-youtube/402061966

Quelle: https://www.swr.de/swraktuell/baden-wuerttemberg/ulm/hackerangriff-museum-ulm-100.html und https://www.monopol-magazin.de/instagram-konten-mehrerer-museen-gehackt

Für Unternehmen können solche Aktionen fatale Folgen haben. Das gilt insbesondere für kleine und mittlere Unternehmen, denen meist keine schnelle Eingreiftruppe gegen Cyberangriffe zur Verfügung steht. Im schlimmsten Fall droht dann der Verlust der mühsam aufgebauten Social-Media-Kanäle. So löschte Facebook beispielsweise das Privat- und Geschäftskonto einer Friseursalon-Betreiberin aus dem Vogtland, nachdem Hacker ihr Facebook-Konto mit islamistischen Hassbotschaften geflutet hatten. Einspruch? Ohne Erfolg!

Viele Strategien zur Sicherheit auf den verschiedenen Social-Media-Plattformen basieren auf gängigen Sicherheitsstandards zur Nutzung von Cloud- und Online-Diensten. Firmen sollten durch entsprechende Social-Media-Schulungen und Maßnahmen in der Administration sicherstellen, dass zumindest folgende Grundlagen eines Basisschutzes eingehalten werden:

Ganz essenziell sind dabei ein sensibler Umgang mit starken Passwörtern und die idealerweise mit TOTP-Einmalpasswörtern kombinierte Authentifizierung in zwei Stufen. Unternehmen sollten 2FA für alle Mitarbeitenden ihrer Social-Media-Kanäle zur Pflicht machen. Administratoren von Facebook-Seiten nutzen dazu beispielsweise das „Security-Center“ in den „Unternehmenseinstellungen“ des Meta-Business-Managers. Unter „Zweistufige Authentifizierung“ wählt man hier bei „Wer muss die zweistufige Authentifizierung aktivieren?“ einfach die Option „Alle“ aus.

Inzwischen bieten fast alle gängigen Social-Media-Plattformen die Möglichkeit, Log-ins durch eine Zwei-Faktor-Authentisierung zusätzlich abzusichern. Die Dienste stellen ihren Nutzern dabei meist mehrere Verifizierungsmethoden zur Verfügung. Sicherer und universeller als eine Authentifizierung durch SMS-Nachrichten ist dabei die Verifizierung über zeitlich limitierte TOTP-Einmalpasswörter und eine Authentifizierungs-App.

Die Zwei-Faktor-Authentisierung mit TOTP-Passwörtern eröffnet zudem die Möglichkeit, auf Hardware basierende TOTP-Generatoren wie den REINER SCT Authenticator zu nutzen. Diese Geräte speichern die geheimen TOTP-Schlüssel in der eigenen Hardware, arbeiten ohne Internet-Verbindung und bieten somit höchste Sicherheit im Arbeitsalltag. Detaillierte Informationen zur Umstellung der Nutzerkonten auf 2FA und TOTP finden sich in den Hilfebereichen der verschiedenen Social-Media-Plattformen:

Bei der 2FA-Einrichtung erzeugt der Server des Social-Media-Dienstes einen TOTP-Schlüssel (Shared Secret) zur Berechnung des zweiten Log-in-Faktors. Dieser geheime Schlüssel lässt sich meist über einen QR-Code in den TOTP-Generator oder die Authentifizierungs-App übernehmen. Zusätzlich stellen die meisten Dienste für den Notfall auch Wiederherstellungscodes bereit, mit denen sich die Zwei-Faktor-Authentifizierung bei Verlust des Authenticators vorübergehend deaktivieren lässt.

Die Zwei-Faktor-Authentisierung ist deutlich sicherer als der Log-in mit einer einfachen Kombination aus Nutzername und Passwort. Doch was passiert, wenn der TOTP-Generator oder das Smartphone mit der Authentifizierungs-App verloren geht? In diesem Fall helfen die Wiederherstellungscodes und ein Back-up aller Schlüssel und Kennwörter. Am besten hinterlegt man diese Daten gleich bei der Einrichtung des 2FA-Log-ins in einem Passwort-Manager wie KeePass. Welche Daten des 2FA-Log-ins Anwender dabei sichern sollten, beschreibt unser Blog-Beitrag „Wie KeePass als Back-up für einen TOTP-Authenticator funktioniert“.

Zudem können nach der Umstellung auf die sichere Zwei-Faktor-Authentisierung erneute Freigaben für vernetzte Websites, Apps und Social-Media-Tools erforderlich sein. Wer beispielsweise sein Google-Konto auf 2FA umstellt, wird gegebenenfalls auch entsprechende Einstellungen in seinem Mail-Programm oder Website-Anwendungen zum Versand von Kontaktformularen treffen müssen. Außerdem gilt es, plattformeigene Besonderheiten zu beachten. So müssen etwa bei LinkedIn nach einer Umstellung auf 2FA alle Nutzer des LinkedIn Recruiter und Talent Hub ebenfalls die zweistufige Authentifizierung in ihrem LinkedIn.com-Konto aktivieren.

Ist in allen Social-Media-Kanälen die Umstellung auf eine Zwei-Faktor-Authentisierung mit TOTP-Einmalpasswörtern abgeschlossen, sollten Unternehmen auch ihre Social-Media-Tools durch 2FA-Log-ins absichern. So unterstützt beispielsweise auch die Social-Media-Management-Plattform Hootsuite die Anmeldung mit zweistufiger Verifizierung. Und IFTTT, das viele Firmen für die Verknüpfung von Webanwendungen und Social-Media-Diensten nutzen, unterstützt die Zwei-Faktor-Authentisierung mit TOTP-Einmalpasswörtern ebenfalls.

Jetzt kaufen 2FA in Microsoft 365: Warum die Zwei-Faktor-Authentisierung unverzichtbar

Jetzt kaufen Sicherheit auf ein neues Level: Warum 2FA in

Jetzt kaufen (2FA) Zwei-Faktor-Authentisierung bzw. Authentifizierung an Universitäten: Ein umfassender

DNS-Spoofing: Definition und Schutzmaßnahmen In der IT-Sicherheit ist DNS-Spoofing ein

Inkognito-Modus richtig nutzen Der Inkognito-Modus klingt im ersten Moment für

Jetzt kaufen 2FA in öffentlichen Verwaltungen Warum Sicherheit unerlässlich ist!

Proxy-Server und die Gefahr durch Hacker Proxy-Server dienen als Vermittler

Adversary-in-the-Middle-Angriff: Gefahr für alle Daten Ein Adversary-in-the-Middle-Angriff ist eine Form

Man-in-the-Middle-Angriff erkennen und verhindern Ein Man-in-the-Middle-Angriff ist eine Attacke, bei

Datenschutz bei ChatGPT und anderer KI Mit neuen Entwicklungen und

Zeiterfassung und Datenschutz Durch die Entscheidung des Bundesarbeitsgerichts im September

Vishing und was man dagegen tut Beim Vishing handelt sich

Daran erkennt man, dass das Handy gehackt wurde Das Handy

Eine hacksichere Webseite erstellen Die eigene Webseite hacksicher zu machen,

Cybersecurity im Urlaub Urlaubszeit. Endlich Entspannung. Fern von der Arbeit.

Qualifikationen von Datenschutzbeauftragten Ein Datenschutzbeauftragter sorgt dafür, dass in einem

Umgang mit gehackten E-Mails Die E-Mail ist als Kommunikationsmedium nicht

Betrügerische Webseiten und Fake Shops Dass Hacker alles versuchen, um

So kann man Spam verhindern Spam ist uns allen sehr

Statistiken zur Zwei-Faktor-Authentifizierung Statistiken zur Zwei-Faktor-Authentifizierung Die Zwei-Faktor-Authentifizierung gibt es