Jetzt kaufen 2FA in Microsoft 365: Warum die Zwei-Faktor-Authentisierung unverzichtbar ist für Ihren Schutz In

In der heutigen digitalen Ära spielt die Sicherheit an Universitäten eine entscheidende Rolle. Dieser Artikel wirft einen eingehenden Blick auf die Zwei-Faktor-Authentisierung an Universitäten und deren unabdingbare Bedeutung im universitären Umfeld. Von der Definition bis zur Umsetzung beleuchten wir, warum 2FA eine unverzichtbare Sicherheitsmaßnahme für Bildungseinrichtungen darstellt.

Zwei-Faktor-Authentisierung (2FA) verstärkt die Sicherheit von Online-Konten durch die Nutzung von zwei unterschiedlichen Identifikationsfaktoren. Neben dem herkömmlichen Passwort erfordert sie eine zusätzliche Authentifizierungsmethode wie einen zeitbasierten Einmalcode (TOTP) von einer Authentifizierungs-App oder Hardware-Token.

Traditionelle Passwort-Sicherheitsmethoden haben Schwächen wie Phishing-Angriffe, Brute-Force-Attacken und Social Engineering. Universitäten sind besonders gefährdet, da sie sensible Daten verarbeiten. Die Verwendung von Zwei-Faktor-Authentisierung an Universitäten bietet eine zusätzliche Sicherheitsebene und sollte daher dringend von Universitäten eingeführt werden, um die digitale Sicherheit deutlich zu verbessern.

Die Zwei-Faktor-Authentisierung (2FA) ist ein Sicherheitsverfahren, bei dem Nutzer zwei unterschiedliche, voneinander unabhängige Komponenten (Faktoren) zur Verifizierung ihrer Identität verwenden müssen, bevor sie Zugriff auf ein Konto oder einen Dienst erhalten. Diese Faktoren können sein:

Die Zwei-Faktor-Authentisierung an Universitäten stärkt die Sicherheit von Universitätsanmeldungen durch die Verwendung einer zweiten Identifikationsmethode neben dem Passwort. Besonders wichtig für Hochschulen, die sensible Daten verwalten und viele Nutzer haben. Geeignete 2FA-Methoden für Universitäten umfassen:

Universitäten sollten eine 2FA-Methode wählen, die Sicherheitsanforderungen erfüllt. Klare Richtlinien und Unterstützung sind entscheidend für hohe Akzeptanz unter Studierenden und Mitarbeitenden.

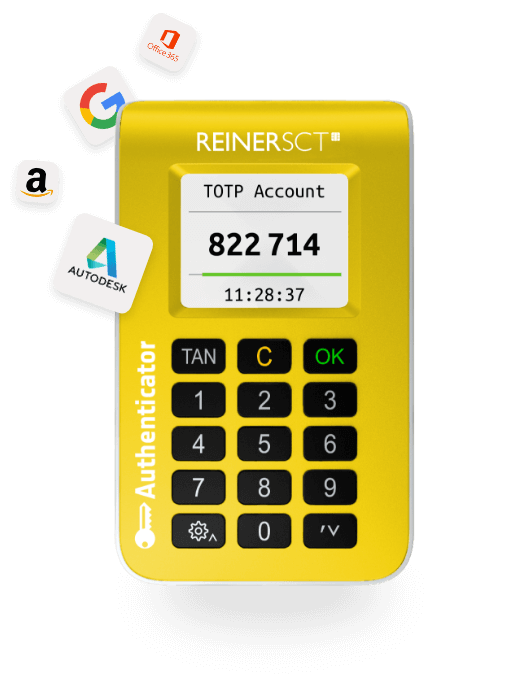

Der REINER SCT Authenticator ist die ideale Lösung für die Zwei-Faktor-Authentisierung an Universitäten. Durch zeitbasierte Einmalpasswörter bietet er effektiven Schutz vor unbefugtem Zugriff. Seine Resistenz gegen Phishing-Angriffe und die einzigartige Offline-Funktionalität machen ihn besonders sicher. Als erfahrener 2FA-Experte empfehle ich den REINER SCT Authenticator als optimale Wahl für Bildungseinrichtungen.

Philipp Sauter

2FA-Experte

Die Time-based One-Time Password (TOTP)-Technologie, eingebettet in Hardware wie dem REINER SCT Authenticator, gewährleistet eine einzigartige und zeitlich begrenzte Authentifizierung. Dies macht sie resistenter gegenüber Phishing-Angriffen und anderen Sicherheitsbedrohungen im Vergleich zu traditionellen Methoden.

Unsichere 2FA-Apps können ein Einfallstor für Cyberkriminelle sein. Durch Schwachstellen in der App-Sicherheit könnten Angreifer sensible Universitätsdaten gefährden. Daher ist die Wahl einer zuverlässigen und sicheren Hardwarelösung wie dem REINER SCT Authenticator entscheidend.

Der REINER SCT Authenticator überzeugt durch seine Benutzerfreundlichkeit und hohe Sicherheitsstandards. Universitäten können sich auf eine verlässliche Zwei-Faktor-Authentifizierung verlassen, um ihre digitalen Assets vor unautorisiertem Zugriff zu schützen.

Die Integration von TOTP-basierten Hardwarelösungen in Universitätsnetzwerke trägt dazu bei, Datenschutzstandards zu erhöhen. Durch die zeitbasierte Authentifizierung wird das Risiko von Datenschutzverletzungen minimiert, da die Generierung einmaliger Passcodes effektiv gegen externe Bedrohungen abschirmt.

Die Sicherheit von Daten und Informationen hat in der heutigen digitalen Welt höchste Priorität. Besonders an Universitäten, wo eine Vielzahl sensibler Informationen wie Forschungsdaten, persönliche Daten von Studierenden und Mitarbeiter*innen sowie Zugang zum Campus-Netzwerk im Spiel sind, ist eine zuverlässige Authentisierung unverzichtbar. Die Zwei-Faktor-Authentisierung an Universitäten bietet hierbei einen effektiven Schutzmechanismus, um den Zugang zu diesen sensiblen Informationen abzusichern.

Die Zwei-Faktor-Authentisierung an Universitäten ist unerlässlich, und der REINER SCT Authenticator bietet eine zuverlässige und sichere Lösung. Durch die Integration von TOTP-basierten Hardwarelösungen können Universitäten nicht nur ihre Sicherheitsstandards erhöhen, sondern auch den Datenschutz ihrer digitalen Ressourcen gewährleisten. Ein Schritt in Richtung einer robusten Sicherheitsinfrastruktur, die den Herausforderungen der digitalen Welt mit Sicherheit gewachsen ist.

REINER SCT Authenticator

Hardware für Zwei-Faktor-Authentisierung

Der ultimative Schutz Ihrer Online-Accounts. Sichern Sie Plattformen wie Microsoft (Office 365), Google, Amazon, PayPal, Etsy, GMX, 1&1, X, Facebook und viele mehr.

FAQ: Häufig gestellte Fragen

Die Hardwarelösung verwendet TOTP-Technologie, was bedeutet, dass selbst bei Kompromittierung eines Geräts keine langfristige Gefahr besteht. Im Gegensatz dazu könnten unsichere Apps dauerhafte Sicherheitslücken aufweisen. Für die Zwei-Faktor-Authentisierung an Universitäten ist definitiv der REINER SCT Authenticator die beste Wahl.

Der REINER SCT Authenticator übertrifft andere Methoden durch seine physische Unabhängigkeit von mobilen Geräten. Dies gewährleistet eine zuverlässigen Zwei-Faktor-Authentisierung an Universitäten, selbst wenn Smartphones verloren gehen oder gestohlen werden.

Die nahtlose Integration in bestehende Netzwerke ermöglicht einen reibungslosen Übergang zur TOTP-basierten Hardware. Universitäten können von den verbesserten Sicherheitsmaßnahmen profitieren, ohne ihre bestehende Infrastruktur drastisch zu ändern. Für die Zwei-Faktor-Authentisierung an Universitäten ist definitiv der REINER SCT Authenticator die beste Wahl.

Der REINER SCT Authenticator eignet sich ideal für den Zugriff auf sensible Datenbanken, Forschungsportale und andere kritische Universitätsanwendungen. Seine Vielseitigkeit macht ihn zur optimalen Wahl für verschiedenste Anwendungsbereiche. Für die Zwei-Faktor-Authentisierung an Universitäten ist definitiv der REINER SCT Authenticator die beste Wahl.

Weitere Links

Jetzt kaufen 2FA in Microsoft 365: Warum die Zwei-Faktor-Authentisierung unverzichtbar ist für Ihren Schutz In

Jetzt kaufen Sicherheit auf ein neues Level: Warum 2FA in WordPress unverzichtbar ist In der

DNS-Spoofing: Definition und Schutzmaßnahmen In der IT-Sicherheit ist DNS-Spoofing ein Sammelbegriff für verschiedene Varianten der

Inkognito-Modus richtig nutzen Der Inkognito-Modus klingt im ersten Moment für viele unerfahrene Anwender wie eine

Jetzt kaufen 2FA in öffentlichen Verwaltungen Warum Sicherheit unerlässlich ist! 2FA in öffentlichen Verwaltungen: In

Proxy-Server und die Gefahr durch Hacker Proxy-Server dienen als Vermittler zwischen einem Computer und dem

Adversary-in-the-Middle-Angriff: Gefahr für alle Daten Ein Adversary-in-the-Middle-Angriff ist eine Form des Man-in-the-Middle-Angriffs, allerdings imitiert der

Man-in-the-Middle-Angriff erkennen und verhindern Ein Man-in-the-Middle-Angriff ist eine Attacke, bei der Daten abgefangen, mitgelesen oder

Datenschutz bei ChatGPT und anderer KI Mit neuen Entwicklungen und technischen Fortschritten stellen sich immer

Zeiterfassung und Datenschutz Durch die Entscheidung des Bundesarbeitsgerichts im September 2022, dass die Arbeitszeit aller

Vishing und was man dagegen tut Beim Vishing handelt sich sozusagen um eine Weiterentwicklung vom

Daran erkennt man, dass das Handy gehackt wurde Das Handy oder Smartphone ist ein sehr

Eine hacksichere Webseite erstellen Die eigene Webseite hacksicher zu machen, ist ein sinnvoller Schritt im

Cybersecurity im Urlaub Urlaubszeit. Endlich Entspannung. Fern von der Arbeit. Einfach mal abschalten. Die Natur

Qualifikationen von Datenschutzbeauftragten Ein Datenschutzbeauftragter sorgt dafür, dass in einem Unternehmen die Richtlinien des Datenschutzes

Umgang mit gehackten E-Mails Die E-Mail ist als Kommunikationsmedium nicht mehr wegzudenken. Dementsprechend beliebt ist

Betrügerische Webseiten und Fake Shops Dass Hacker alles versuchen, um an die Daten von Personen

So kann man Spam verhindern Spam ist uns allen sehr gut bekannt. Er begegnet uns

Statistiken zur Zwei-Faktor-Authentifizierung Statistiken zur Zwei-Faktor-Authentifizierung Die Zwei-Faktor-Authentifizierung gibt es bereits seit einigen Jahren. Allerdings

Die Security Awareness in deutschen Unternehmen Nach wie vor gibt es viele Menschen und Unternehmen,